Venta de ID Apple en Web Oscura | Aquí te decimos como protegerte

Según los informes, los hackers están vendiendo ID de Apple en la web oscura por unos 15 dólares el pop.

Por supuesto, una comprometida ID de Apple podría costar a usted mucho más que eso, ya que los ladrones podrían potencialmente utilizar para el acceso (o incluso crear) otras cuentas a su nombre.

Ahora, te mencionamos algunos consejos para evitar que tu ID sea filtrado en la web oscura.

Aprende a detectar intentos de phishing

¿Qué es el phishing? Conocido como suplantación de identidad o simplemente suplantador, es un término informático que denomina un modelo de abuso informático y que se comete mediante el uso de un tipo de ingeniería social, caracterizado por intentar adquirir información confidencial de forma fraudulenta (como puede ser una contraseña, información detallada sobre tarjetas de crédito u otra información bancaria). El cibercriminal, conocido como phisher, se hace pasar por una persona o empresa de confianza en una aparente comunicación oficial electrónica, por lo común un correo electrónico, o algún sistema de mensajería instantánea o incluso utilizando también llamadas telefónicas.

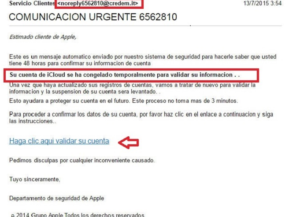

¿Cómo pueden los cibercriminales robar identificaciones de Apple? Muy fácil, en algunos casos las personas sin saberlo se los entregan ¿Cómo?, eso se debe a que aceptan el phishing: un correo electrónico que parece ser de Apple, pero que en realidad es un producto falso diseñado para recopilar información personal.

Por ejemplo, recibe un correo electrónico que se parece mucho a otros mensajes legítimos que recibió de Apple. Tiene la misma fuente, el mismo formato, el logotipo de Apple, etc. Y dice, inquietantemente, que su cuenta se ha visto perjudicada. ¡Pero no hay problema! Simplemente “haga clic aquí para restablecer su contraseña y proteger su identidad”. Ese clic lo lleva a otra falsificación convincente: una página parecida a Apple en la que se le pide que ingrese su identificación de usuario, contraseña y, si los hackers se sienten especialmente audaces, su número de seguro social.

El simple hecho de ser consciente de que existe el phishing es un buen primer paso. Más allá de eso, recuerde este consejo simple: Nunca, nunca, nunca haga clic en un enlace en un correo electrónico que pretende llevarlo a una página de cuenta. En su lugar, abra su navegador (o aplicación) e inicie sesión en su cuenta directamente.

Para obtener más información al respecto, aprenda a detectar un correo electrónico de phishing . te dejamos el link de Apple donde te da algunos consejos para identificar esta farsa: Clik

Configura la verificación en dos pasos

Supongamos que un pirata informático compra su identificación de Apple robada. Luego intentan tomar el control de su cuenta cambiando su dirección de correo electrónico y contraseña asociadas. Una vez que eso sucede, bueno, estás medio perdido.

Una manera casi infalible de evitar que eso suceda: configure la verificación en dos pasos (también conocida como autenticación de dos factores o 2FA). Con eso en su lugar, es mucho más difícil para alguien hacer cambios en su cuenta. Esto se debe a que, en el caso anterior, el hacker no puede hacer nada sin proporcionar un código de verificación, que se entrega a un dispositivo que está en su poder, generalmente su teléfono.

Esta capa de protección adicional implica una capa adicional de molestia, porque ahora debe pasar por los aros de verificación en dos pasos cuando desee realizar cambios usted mismo. Pero ese es un pequeño precio a pagar por esta importante medida de seguridad.

Hoy en día la tecnología corre sin parar, es como esa bola de nieve en caída libre por la montaña, no quiere decir que sea imposible de parar, más sin embargo es válido correr junto a ella, comunicarse, aprender, conocer las nuevas tecnologías, adaptarse y en su momento, porqué no, innovar. Los cibercriminales estarán ahí sin necesidad de creer que sea posible, pero que mejor si estamos preparados para poder protegernos.